Ende Juni wurde ein durch das Pentagon (DARPA - Defense Advanced Research Projects Agency) in Auftrag gegebener und von der IT-Sicherheitsfirma Trail of Bits erstellter 26-seitiger Bericht veröffentlicht, in dem postuliert wird, dass alle großen öffentlichen Blockchains, allen voran die des Bitcoin-Netzwerks, nicht sicher sein und einen höheren Grad von Zentralisierung aufweisen würden als angenommen. Es wurden zahlreiche Behauptungen aufgestellt, die auf den ersten Blick bedrohlich wirken, sich jedoch bei genauerem Hinsehen relativ leicht entkräften oder zumindest deutlich entschärfen lassen. Obwohl der Bericht Blockchains im Allgemeinen untersucht, wird im Detail oft auf Bitcoin eingegangen und der Großteil der Aussagen auf diesen projiziert. Während also zahlreiche Aussagen im Bericht für die meisten alternativen Blockchain-Systeme als korrekt zu betrachten sind und sich viele dieser zentralen Altcoin-Blockchains nur in einen Mantel von Dezentralität hüllen, weisen die Ausführungen in Bezug auf Bitcoin einige irreführende Formulierungen oder gar grobe Fehler auf. Wir werden im Rahmen dieses Beitrags die wichtigsten auf das Bitcoin-Netzwerk bezogenen Behauptungen einem Faktencheck unterziehen und diese einerseits auf ihren Wahrheitsgehalt prüfen und andererseits auf ihre Relevanz in der Praxis.

Die Behauptungen

Die wichtigsten Behauptungen, die es zu überprüfen gilt, sind die folgenden:

- "Jede weitverbreitete Blockchain hat eine privilegierte Gruppe von Entitäten, die die Semantik der Blockchain ändern können, um möglicherweise vergangene Transaktionen zu verändern."

- "Die Zahl der Entitäten, die ausreicht, um eine Blockchain zu sabotieren, ist relativ gering: vier für Bitcoin, zwei für Ethereum und weniger als ein Dutzend für die meisten PoS-Netzwerke."

- "Das Standardprotokoll für die Koordination innerhalb von Blockchain-Mining-Pools, Stratum, ist unverschlüsselt und de facto nicht authentifiziert."

- "Damit eine Blockchain optimal verteilt werden kann, muss es sogenannte Sybil-Kosten geben. Derzeit gibt es keine bekannte Möglichkeit, Sybil-Kosten in einer erlaubnisfreien Blockchain wie Bitcoin oder Ethereum zu implementieren, ohne eine zentralisierte vertrauenswürdige Partei (TTP). Bis ein Mechanismus zur Durchsetzung von Sybil-Kosten ohne TTP entdeckt wird, wird es für erlaubnisfreie Blockchains fast unmöglich sein, eine zufriedenstellende Dezentralisierung zu erreichen."

- "Ein dichtes, möglicherweise nicht skalenfreies Subnetz von Bitcoin-Knoten scheint weitgehend für die Konsensfindung und die Kommunikation mit den Minern verantwortlich zu sein - Die große Mehrheit der Knoten trägt nicht sinnvoll zur Gesundheit des Netzwerks bei."

- "Der Bitcoin-Verkehr ist unverschlüsselt - jede dritte Partei auf der Netzwerkroute zwischen den Knoten (z.B. ISPs, Betreiber von Wi-Fi Access Points oder Regierungen) kann Nachrichten beobachten und nach Belieben löschen. 60% des gesamten Bitcoin-Verkehrs läuft über nur drei ISPs."

- "Von den Bitcoin-Nodes arbeiten 21 % mit einer alten Version des Bitcoin Core Client, die im Juni 2021 als anfällig bekannt ist."

Der Faktencheck

"Jede weitverbreitete Blockchain hat eine privilegierte Gruppe von Entitäten, die die Semantik der Blockchain ändern können, um möglicherweise vergangene Transaktionen zu verändern."

Diese Aussage ist für Bitcoin relativ einfach als FALSCH oder zumindest als irreführend zu widerlegen. Während es natürlich stimmt, dass nur eine kleine Gruppe von sogenannten "Maintainern" Zugriff auf den Quellcode der Referenzimplementierung Bitcoin-Core hat, suggeriert die Aussage, dass diese in Eigenverantwortung Änderungen am Bitcoin-Netzwerk durchführen oder dieses sogar zerstören könnten. Fakt ist aber, dass das Netzwerk dadurch entsteht, dass die Netzwerkknoten (sogenannte Fullnodes) eine Software laufen lassen, welche nach gewissen Regeln spielt, auf die sich wiederum sozial und nicht etwa technisch geeinigt wurde. Da jeder Betreiber einer Node selbst entscheiden kann, welche Software er laufen lässt und welche nicht, würde eine Veränderung von Bitcoin-Core durch einen böswilligen Entwickler keinen Einfluss auf das Netzwerk haben. Auch die Praxis demonstrierte bereits die Resilienz des Bitcoin-Netzwerks an dieser Front. Im Jahr 2017 kam es im Zuge der sogenannten "Blocksize Wars" und des SegWit-Upgrades zu einer Situation, bei der viele angesehene Entwickler, große Teile der größten Unternehmen im Bitcoin-Space inklusive der Miner, die für mehr als 80% der damaligen Rechenleistung verantwortlich waren, eine bestimmte Änderung am Bitcoin-Protokoll erzwingen wollten. Die Mehrheit der Node-Betreiber weigerte sich jedoch, das entsprechende Update zu installieren und demonstrierte damit, dass selbst einflussreiche Entitäten nicht die Macht haben, Änderungen im Bitcoin-Netzwerk nach eigenem Belieben durchzusetzen.

Während diese Aussage also beispielsweise für die Ethereum-Blockchain zumindest teilweise richtig ist, da Nodes durch sogenannte "Difficulty-bombs" zu einem Update der Software gezwungen werden können, ist dies bei Bitcoin definitiv nicht der Fall.

Da die Aussage, dass vergangene Transaktionen verändert werden können im Bericht ohnehin nicht auf Bitcoin bezogen ist, sparen wir uns an dieser Stelle eine genauere Ausführung dazu.

"Die Zahl der Entitäten, die ausreicht, um eine Blockchain zu sabotieren, ist relativ gering: vier für Bitcoin, zwei für Ethereum und weniger als ein Dutzend für die meisten PoS-Netzwerke."

Bei dieser Behauptung spielen die Autoren des Berichts darauf an, dass die vier größten Mining-Pools für mehr als 51% der globalen Rechenleistung verantwortlich sind und man durch eine Attacke auf diese das Bitcoin-Netzwerk sabotieren könnte. Auch diese Aussage ist relativ einfach als FALSCH und irreführend zu entlarven.

Denn obwohl Grafiken, wie die nebenstehende, suggerieren, dass es sich bei den Pools um vier einzelne Entitäten handelt, ist dies in der Praxis nicht der Fall. Mining-Pools sind nicht mit "Minern" oder "Mining-Farmen" gleichzusetzen, da die Pools aus vielen verschiedenen individuellen Minern bestehen, die lediglich ihre Rechenleistung bündeln, aber auch ohne große Mühe und in wenigen Augenblicken von einem Pool zu einem anderen wechseln können.

Es ist also so, dass zum einen nicht einfach die Rechenleistung der vier besagten Pools übernommen werden kann, da die beteiligten Mining-Geräte auch global verteilt sind und zum anderen, die Pool-Teilnehmer bei einer Attacke auf einen Pool oder bei einer gefürchteten Zentralisierung einfach wechseln können. Auch dies ist durch Daten aus der Vergangenheit belegbar. Bereits im Jahr 2014 wechselten zahlreiche Miner freiwillig weg von dem Pool Ghash.io, da dieser damals alleine für etwa 42% der Rechenleistung verantwortlich war und Gefahr lief, an die 50% Grenze zu geraten.

Ferner muss man den Einfluss einer 51%-Attacke auf Bitcoin betrachten. Abgesehen davon, dass dadurch lediglich eine Zensur des Netzwerks, nicht aber eine Veränderung von Regeln oder Transaktionen herbeigeführt werden könnte und dies darüber hinaus unglaublich kostspielig ist und selbst mächtige Angreifer, wie z.B. Nationalstaaten extrem viel Geld verbrennen würden, müsste die Attacke langfristig bzw. dauerhaft aufrechterhalten werden. Sobald die Attacke gestoppt wird (entweder freiwillig aufgrund der hohen Kosten oder weil der Rest des Netzwerks inzwischen mehr Rechenleistung hat) kann Bitcoin völlig ohne Beeinträchtigung weiterlaufen.

"Das Standardprotokoll für die Koordination innerhalb von Blockchain-Mining-Pools, Stratum, ist unverschlüsselt und de facto nicht authentifiziert."

Diese Aussage ist zwar WAHR, aber ebenfalls als IRREFÜHREND zu werten. Denn obwohl es stimmt, dass das Stratum-Protokoll zahlreiche Design-Schwächen aufweist, hat dies in der Praxis nur bedingt einen Einfluss auf die Sicherheit oder Funktionsweise des Bitcoin-Netzwerks.

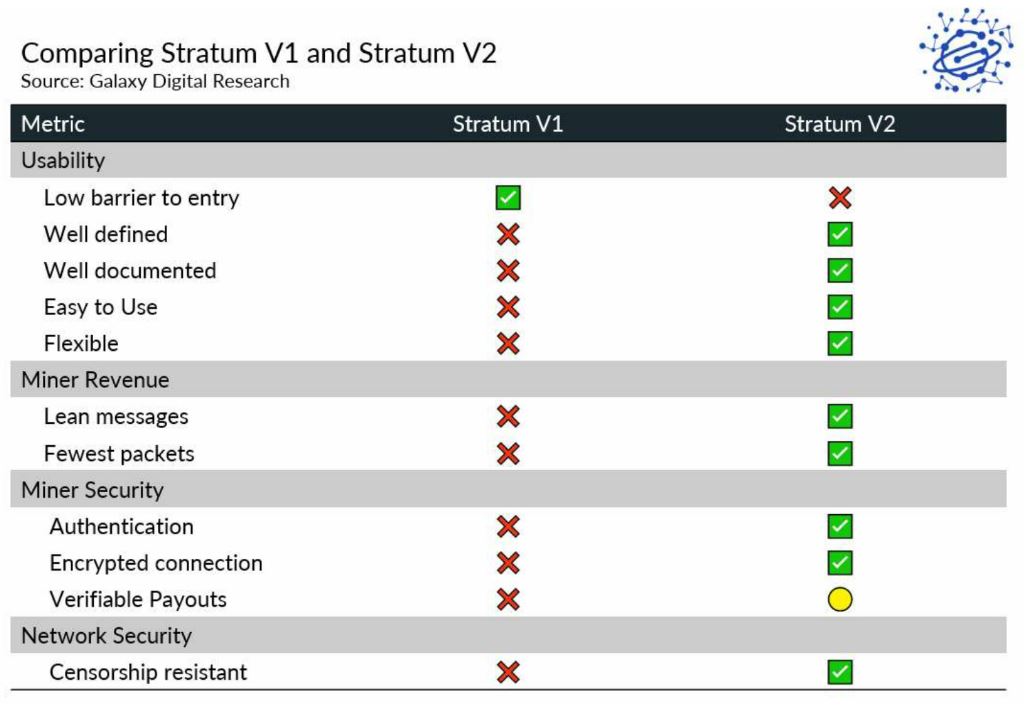

Dass von den Trail of Bits-Autoren außerdem (bewusst?) verschwiegen wurde, dass bereits das neue Protokoll "Stratum V2" in Arbeit und größtenteils fertiggestellt ist, hat definitiv einen faden Beigeschmack. In Stratum V2 werden im Vergleich zur derzeitigen Version 1 im Grunde alle angesprochenen Probleme, wie die Authentifizierung oder Verschlüsselung behoben.

Das viel interessantere, im DARPA-Bericht jedoch nicht erwähnte Problem mit Stratum V1 ist vielmehr die Tatsache, dass im Moment fast alle Transaktionen, die im Bitcoin-Netzwerk bestätigt werden, von einer Handvoll Pool-Betreibern durchgeführt werden. Einzelne Miner tragen lediglich Rechenleistung zum Pool bei, aber der Poolbetreiber konstruiert die Blockvorlage und bestimmt, welche Transaktionen darin enthalten sind. Auch wenn die jeweiligen Miner bei Machtmissbrauch durch den Pool diesen, wie weiter oben erwähnt, jederzeit wechseln können, kann man durchaus argumentieren, dass dies viel zu viel Macht in den Händen weniger Entitäten ist. Aber auch dieses Problem wird mit Stratum V2 gelöst, da dadurch den einzelnen Minern die Möglichkeit eingeräumt wird, eigene Blockvorlagen zu erstellen und sich gegen die Poolbetreiber zu stellen.

Selbst wenn also derzeit noch einige theoretische Probleme bestehen, dürften diese bereits in naher Zukunft nicht mehr existieren.

"Damit eine Blockchain optimal verteilt werden kann, muss es sogenannte Sybil-Kosten geben. Derzeit gibt es keine bekannte Möglichkeit, Sybil-Kosten in einer erlaubnisfreien Blockchain wie Bitcoin oder Ethereum zu implementieren, ohne eine zentralisierte vertrauenswürdige Partei (TTP). Bis ein Mechanismus zur Durchsetzung von Sybil-Kosten ohne TTP entdeckt wird, wird es für erlaubnisfreie Blockchains fast unmöglich sein, eine zufriedenstellende Dezentralisierung zu erreichen."

Als Sybil-Attacke wird ein Angriffsszenario auf (Blockchain-) Netzwerke bezeichnet, bei dem ein Angreifer viele böswillige Netzwerkknoten erstellt, die vorgeben, ehrlich zu agieren und den Rest des Netzwerks gewissermaßen in die Irre führen. Warum im Bericht behauptet wird, dass es bei Bitcoin keine Sybil-Kosten gebe, ist nur bedingt nachvollziehbar, denn tatsächlich wurde der sogenannte Nakamoto-Konsensus von Satoshi buchstäblich dafür entwickelt, Sybil-Angriffe zu verhindern, weswegen er auch auf das Proof-of-Work-Verfahren setzte. Während es natürlich nur vernachlässigbare Kosten erfordert, einen oder mehrere Knotenpunkte zu erstellen, kann die Arbeit zur Blockerstellung (Energie & Zeit) nicht gefälscht werden. Dadurch sind Sybil-Angriffe auf Bitcoin im Grunde sinnlos, denn solange ein Netzwerkknoten auch nur eine einzige Verbindung zu einer ehrlichen Node hat, kann dieser nicht dazu gebracht werden, eine falsche Kopie der Blockchain zu akzeptieren, da er die Transaktionen und Regeln in den Blöcken der "schwersten" Kette jederzeit selbst verifizieren kann. Die Aussage, dass fehlende Sybil-Kosten ein Problem für Bitcoin darstellen würden, ist also wiederum als IRREFÜHREND zu bewerten. Die Sybil-Kosten für die Erzeugung neuer Blöcke sind im Bitcoin-Netzwerk sogar extrem hoch!

"Ein dichtes, möglicherweise nicht skalenfreies Subnetz von Bitcoin-Knoten scheint weitgehend für die Konsensfindung und die Kommunikation mit den Minern verantwortlich zu sein - Die große Mehrheit der Knoten trägt nicht sinnvoll zur Gesundheit des Netzwerks bei."

Da diese Behauptung auf der falschen Annahme basiert, dass im Bitcoin-Core Client eine fest kodierte Verzögerung von zwei Minuten enthalten würde, bevor er neue verifizierte Blöcke an einen Peer weitergibt, kann diese ebenfalls als UNFASSBAR FALSCH bezeichnet werden.

Im Bericht heißt es:

"Der Bitcoin Core Client hat eine fest kodierte Verzögerung von zwei Minuten, bevor er neue verifizierte Blöcke an einen Peer weitergibt. Deshalb, wenn Bitcoin skalenfrei wäre, würden wir eine durchschnittliche Verzögerung der Blockweitergabe von 10 Minuten erwarten. Wir beobachten jedoch regelmäßig Blockpropagationsverzögerungen von weniger als 10 Minuten,

was darauf hindeutet, dass der Graph in der Tat nicht skalenfrei ist. [...] Dieser Beweis unterstützt unsere Annahme, dass ein dichtes (möglicherweise nicht skalenfreie) Teilnetzwerk öffentlicher Knoten weitgehend für die Konsensfindung und die Kommunikation mit den Minern zuständig ist."

Tatsächlich gibt es so eine hardkodierte Verzögerung jedoch gar nicht und es scheint so, als ob die Autoren die Bedingungen für die Weitergabe von Transaktionen aus dem Mempool mit der Zeit zur Block-Propagation verwechselt haben.

Dies wurde bereits via Twitter von zahlreichen Experten diskutiert und bestätigt.

Würde es tatsächlich so ein 2-Minuten-Limit geben, gäbe es im Bitcoin-Netzwerk beispielsweise viel öfter zwei gleichzeitig gefundene Blöcke von verschiedenen Minern und somit viel mehr sogenannte "Orphan Blocks". Zwei direkt aufeinanderfolgende Blöcke von verschiedenen Minern, die weniger als 2 Minuten auseinanderliegen wären ebenfalls ausgeschlossen. Die harte Bitcoin-Praxis ist demnach schon Beweis genug, dass so ein Limit überhaupt nicht existieren kann, selbst wenn man nicht jede einzelne Zeile des Bitcoin-Core Quelltextes überprüfen möchte.

Yan Pritzker, der Autor von "Bitcoin entdecken" schrieb beispielsweise dazu:

"Diese Aussage ist so offensichtlich falsch, dass es überraschend ist, dass sie von 9 Autoren geprüft wurde, ohne dass jemand darauf hinwies."

Yan Pritzker

Da die gesamte Behauptung demnach auf einer schwerwiegenden Fehlannahme beruht, ist diese leicht als Unsinn abzustempeln.

"Der Bitcoin-Netzwerkverkehr ist unverschlüsselt - jede dritte Partei auf der Netzwerkroute zwischen den Knoten (z.B. ISPs, Betreiber von Wi-Fi Access Points oder Regierungen) kann Nachrichten beobachten und nach Belieben löschen. 60% des gesamten Bitcoin-Verkehrs läuft über nur drei ISPs."

Diese Aussage ist zwar WAHR, aber zum einen etwas irreführend und zum anderen muss die praktische Relevanz dieser Behauptung ebenso infrage gestellt werden. Es ist nämlich durchaus so, dass ein Teil des Bitcoin-Netzwerkverkehrs verschlüsselt ist - nämlich der, der beispielsweise über das TOR-Netzwerk läuft. Außerdem muss man sich hierbei die Frage stellen, inwiefern dies in der Praxis tatsächlich ein Angriffsszenario mit sich bringen würde. Die beiden Experten Yan Pritzker und Tomer Strolight von Swan Bitcoin äußerten sich zu dieser Aussage wie folgt, um diese zu entkräften:

"Ein Teil des Bitcoin-Verkehrs ist verschlüsselt (z.B. über Tor), ein anderer Teil ist Klartext. Die Unterbrechung des Datenverkehrs an sich ist kein Angriff auf die Bitcoin-Funktionalität, da man eine dauerhafte Kontrolle über das gesamte Netzwerk haben müsste, um die Ausbreitung jeder einzelnen Transaktion zu verhindern. Eine einzige Verbindung zwischen einem ehrlichen Knoten und einem ehrlichen Miner würde es der Transaktion erlauben, sich zu verbreiten. Jeder Angriff muss für immer aufrechterhalten werden, um wirksam zu sein. Transaktionen können sogar über Methoden außerhalb des Internets übertragen werden (z. B. Satelliten, Mesh-Netzwerke und QR-Codes). Sobald eine Transaktion einen ehrlichen Schürfer erreicht, ist der Angriff vereitelt."

Dass 60% des Bitcoin-Netzwerkverkehrs über drei Internet Service Provider abgewickelt wird, ist zwar nicht ideal, aber stellt in der Praxis, wie beschrieben, absolut keine Gefahr für das Netzwerk dar.

"Von den Bitcoin-Nodes arbeiten 21 % mit einer alten Version des Bitcoin-Core Client, die im Juni 2021 als anfällig bekannt ist."

Einmal abgesehen davon, dass die Autoren überhaupt keine reelle und zuverlässige Möglichkeit haben, um diese 21% zu ermitteln, stellen diese alten Bitcoin-Core Clients keine Gefahr für das Netzwerk dar. Es gibt keinen Weg, um die Gesamtanzahl an Bitcoin-Nodes zu messen, weswegen Aussagen, die eine genaue Prozentzahl nennen, schon von vornherein angezweifelt werden können. Aber nehmen wir ruhig an, die 21% wären korrekt. Welche Gefahren ergeben sich daraus für das Bitcoin-Netzwerk? Praktisch keine, solange die Nodes keine wichtigen ökonomischen Akteure im Netzwerk sind. Dies wiederum ist sehr unwahrscheinlich, denn warum sollten aktive Netzwerkteilnehmer mit hohem wirtschaftlichem Einfluss eine längst bekannte Sicherheitslücke nicht proaktiv durch ein einfaches Update schließen? Viel wahrscheinlicher ist es, dass es sich bei den betroffenen Netzwerkknoten um Akteure handelt, die ohnehin nicht wirklich Teil des Systems sind, zum Experimentieren dienen oder Test-Nodes sind. Selbst wenn diese betroffenen Nodes alle auf einmal abstürzen würden, wäre das restliche Netzwerk noch immer intakt und sicher.

Auch hier könnte zum besseren Verständnis eine Aussage von Pritzker und Strolight helfen:

"Wenn wir eine Million Nodes in einem Cloud-Rechenzentrum mit einer alten Version der Software in Betrieb nehmen, würde sich an der Gesundheit des aktuellen Netzwerks überhaupt nichts ändern. Wenn man jedoch die Methodik des Berichts anwendet, würden die Autoren zu dem Schluss kommen, dass mehr als 99,9 % des Netzwerks in einem einzigen Rechenzentrum zentralisiert und anfällig für einen Absturz sind. Die Analyse der Bitcoin-Netzwerktopologie ist also weitgehend eine akademische Übung mit wenigen Auswirkungen auf die reale Welt. Unternehmen in der Bitcoin-Branche setzen regelmäßig eine große Anzahl von Knoten zu Testzwecken ein."

Fazit

Unser Faktencheck hat gezeigt, dass ein Großteil der Aussagen aus dem Bericht fehlerhaft oder irreführend ist. Selbst bei Aussagen mit ausreichend Wahrheitsgehalt, muss oft hinterfragt werden, ob es sich lediglich um ein theoretisches Szenario oder eine praktische Gefahr für das Bitcoin-Netzwerk handelt. Viele Behauptungen, die für Laien bei erstmaligem Lesen erschreckend wirken, können relativ einfach entkräftet werden.

Dass teilweise wichtige Sachverhalte wie etwa aktuelle Entwicklungen von den Autoren verschwiegen wurden, um ein dramatischeres Bild der Gesamtsituation zu zeichnen, lässt die Vermutung nahe, dass hinter dem Bericht möglicherweise eine Agenda steckt. Ausgehend von Hanlon's Rasiermesser, welches besagt, dass man nichts der Böswilligkeit zuschreiben solle, was durch Dummheit hinreichend erklärbar ist, könnte man dem Trail of Bits-Team aber auch einfach unsauberes Arbeiten unterstellen.

Ganz gleich, was schlussendlich der Fall ist, der "Pentagon-Bericht" weist zahlreiche Schwachstellen und Fehler auf und kann deswegen weitestgehend ignoriert werden. Denn selbst wenn einige Aussagen für Altcoin-Chains zutreffen, so ist der Bericht in seiner Gesamtheit dennoch die Beachtung, die er derzeit erfährt, nicht wert.